Qu'est-ce que la classification des informations ISO 27001 ?

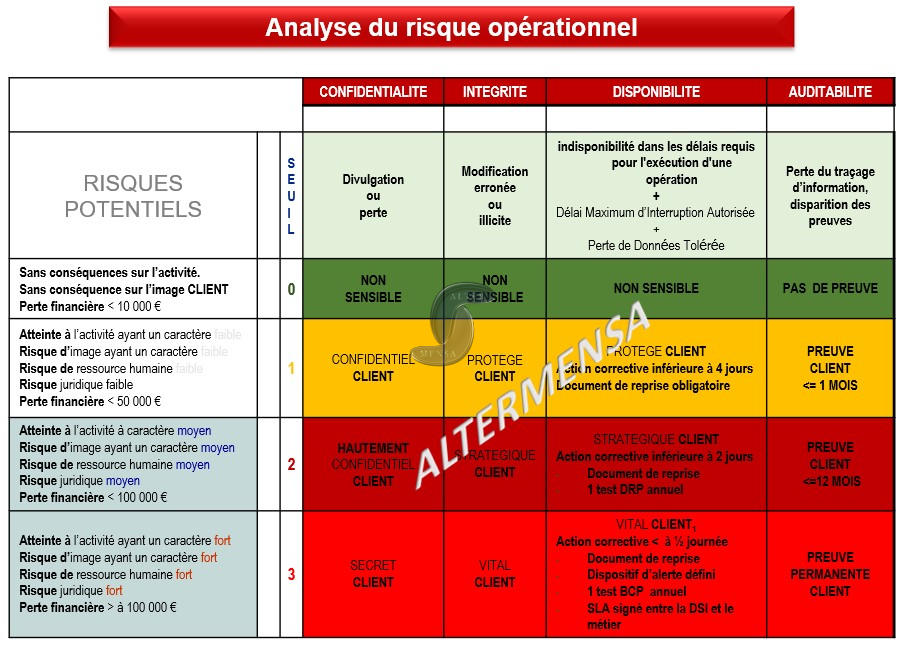

La classification des informations est un processus par lequel les organisations évaluent les données qu'elles détiennent et le niveau de protection qui doit leur être accordé. Les organisations classent généralement les informations en termes de confidentialité, c'est-à-dire qui a accès pour les consulter. Un système typique contient quatre niveaux de confidentialité :

- Confidentiel (seuls les cadres supérieurs y ont accès)

- Restreint (la plupart des employés y ont accès)

- Interne (tous les employés y ont accès)

- Information publique (tout le monde a accès)

Comme on peut s'y attendre, les organisations plus grandes et plus complexes auront besoin de plus de niveaux, chacun représentant des groupes spécifiques d'employés qui ont besoin d'accéder à certaines informations. Les niveaux ne doivent pas être basés sur l’ancienneté des salariés mais sur les informations nécessaires à l’exercice de certaines fonctions. Prenons l’exemple du secteur de la santé. Les médecins et les infirmières doivent accéder aux données personnelles des patients, y compris leurs antécédents médicaux, qui sont très sensibles. Cependant, ils ne devraient pas avoir accès à d’autres types d’informations sensibles, telles que les dossiers financiers. Dans ces cas, une classification distincte devrait être créée pour faire la distinction entre les informations médicales sensibles et les informations administratives sensibles.

Quelle est la place de la norme ISO 27001 ?

Les organisations soucieuses de la protection des données doivent suivre la norme ISO 27001. La norme décrit les meilleures pratiques pour créer et maintenir un SMSI (système de gestion de la sécurité de l'information), et la classification des informations joue un rôle crucial. L'objectif de contrôle A.8.2 est intitulé « Classification des informations » et demande aux organisations de « veiller à ce que les informations bénéficient d'un niveau de protection approprié ». La norme ISO 27001 n’explique pas comment procéder, mais le processus est simple. Il vous suffit de suivre quatre étapes simples.

1) Entrez vos actifs dans un inventaire

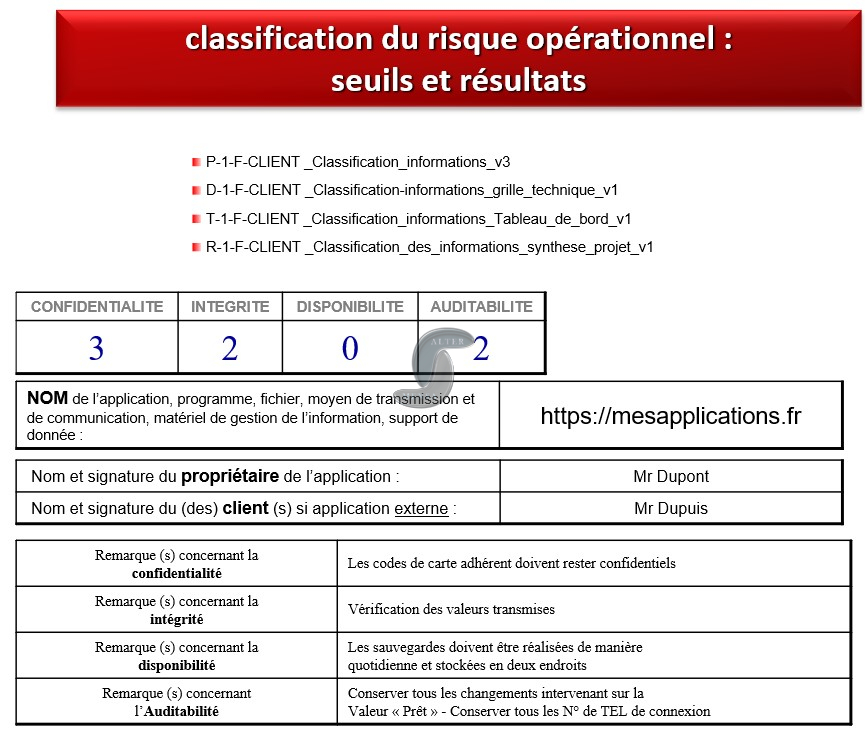

La première étape consiste à rassembler toutes vos informations dans un inventaire (ou registre des actifs). Il convient également de noter qui en est responsable (à qui appartient le document) et sous quel format il se présente (documents électroniques, bases de données, documents papier, supports de stockage, etc.).

2) Classement

Ensuite, vous devez classer les informations. Les propriétaires d’actifs en sont responsables, mais il serait judicieux que la haute direction fournisse des lignes directrices basées sur les résultats de l’évaluation des risques ISO 27001 de l’organisation.

Les informations qui seraient affectées par des risques plus importants devraient généralement bénéficier d'un niveau de confidentialité plus élevé. Mais attention, car ce n’est pas toujours le cas. Il y aura des cas où des informations sensibles devront être mises à la disposition d’un ensemble plus large d’employés pour qu’ils puissent faire leur travail. Les informations peuvent constituer une menace si leur confidentialité est compromise, mais l’organisation doit les rendre largement disponibles pour fonctionner.

3) Étiquetage

Une fois que vous avez classé vos informations, le propriétaire de l'actif doit créer un système pour les étiqueter. Vous aurez besoin de processus différents pour les informations stockées numériquement et physiquement, mais celles-ci doivent être cohérentes et claires. Par exemple, vous pouvez décider que les documents papier seront étiquetés sur la page de couverture, dans le coin supérieur droit de chaque page suivante et sur la page de garde. dossier contenant le document. Pour les fichiers numériques, vous pouvez lister la classification dans une colonne de vos bases de données, sur la première page du document et dans l'en-tête de chaque page suivante.

4) Manipulation

Enfin, vous devez établir des règles sur la manière de protéger chaque actif informationnel en fonction de sa classification et de son format. Par exemple, vous pourriez dire que les documents papier internes peuvent être conservés dans une armoire non verrouillée à laquelle tous les employés peuvent accéder. En revanche, les informations restreintes doivent être placées dans une armoire verrouillée et les informations confidentielles stockées dans un endroit sécurisé. Des règles supplémentaires devraient être établies pour les données en transit – qu’elles soient publiées, envoyées par courrier électronique ou que les employés les transportent avec eux.

Il est à noter que de nouvelles versions des normes ISO 27001 et ISO 27002 ont été publiées.